فاش شدن کد منبع یکی از بازی های CD Projekt Red توسط هکرها

پس از حملهی باجافزاری اخیر به سرورهای استودیوی CD Projekt Red، حال هکرها به تهدید خود عمل کرده و تصمیم گرفتهاند تا کد منبع یکی از بازیهای مربوطبه مجموعهی ویچر را در اینترنت منتشر کنند.

مقالههای مرتبط:

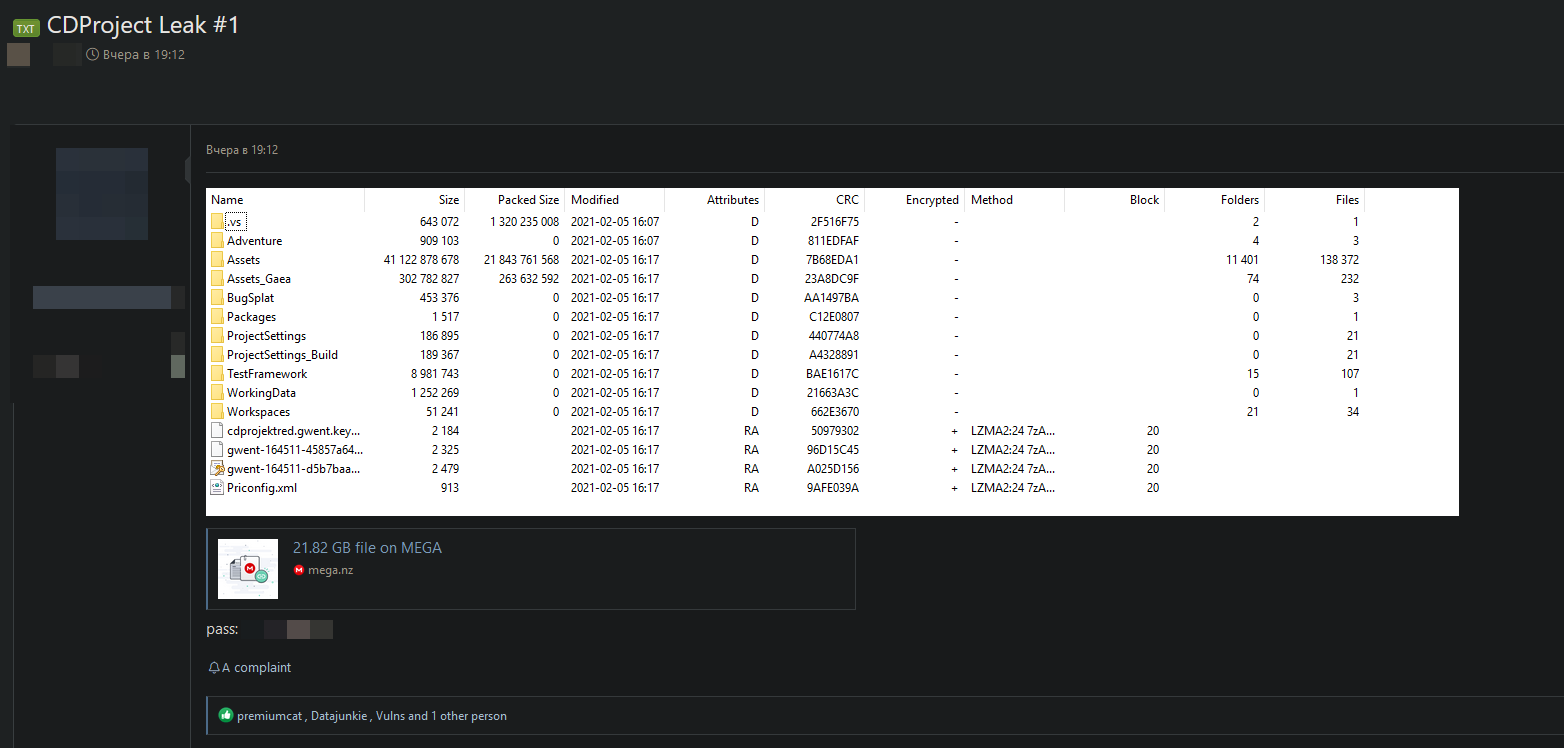

بهتازگی متوجه شدیم که کد منبع (Source Code) بازی کارتی GWENT از مجموعهی Witcher دیروز ۱۰ فوریه (۲۲ بهمن) در یکی از فرومهای محبوب هکرها منتشر شده است. نام پست مذکور CDProject Leak #1 یا «اولین افشا از سیدی پراجکت» است. باتوجه بهعنوان این پست، تقریبا میتوان مطمئن بود که افشاهای دیگر نیز در کار است. به چنین تاکتیکی در دنیای اخازی اینترنتی double extortion ransomware میگویند. حال اما بهنظر میرسد که تمام لینکهای مربوطبه پایگاه دادهی این افشا غیرفعال شدهاند.

نام فایل افشای اول CDProject Leak #1 است

GWENT یکی بازی کارتی محبوب از دنیای ویچر است. آندره ساپکوفسکی، نویسندهی رمانهای ویچر برای اولینبار در کتابهایش به این بازی کارتی اشاره کرده بود که بعدها در بازی The Witcher 3 تبدیل به یک مینیگیم جذاب شد. همچنین به احمال زیاد فاش شدن کد منبع بازی GWENT به نفوذ هکرها به سرورهای سیدی CD Projekt Red در دو روز پیش، ۹ فوریه (۲۱ بهمن)، مربوط باشد. هکرها در حملهی سایبری اخیر خود به کد منبع بازیهای Cyberpunk 2077، بازی اصلی ویچر 3، GWENT و نسخهی منتشرنشدهای از ویچر 3 دسترسی پیدا کردند. سیدی پراجکت رد نیز پس از این اتفاق به بازیکنان اطمینان داد که هیچ مدرکی دال بر دزدیده شدن اطلاعات کاربران این شرکت وجود ندارد.

آنها همچنین قاطعانه عنوان کردند که مبلغ باج درخواستشده از طرف هکرها را پرداخت نخواهند کرد. از طرفی هکرها به آنها ۴۸ ساعت مهلت داده بودند که باج را پرداخت کنند. باتوجهبه اینکه دو روز از مهلت زمانی مذکور گذشته و خبری از پرداخت سیدی پراجکت رد نشده است، هکرها تصمیم گرفتند که تهدید خود را عملی کرده و برخی دادههای در دست خود را در سطح اینترنت منتشر کنند.

این احتمال وجود دارد که منبع اصلی پست مذکور در فروم مورد اشاره یکی از نویسندههای آن پست باشد؛ چراکه با نگاهی به پستهای قبلی پروفایل آنها میتوان متوجه شد که نوع فعالیتهای آنها مانند کسی است که یا در کار باجگیری سایبری است یا با آن آشنایی دارد. با این وجود، نمیتوان با قطعیت گفت که فرد منتشرکننده، مسئول اصلی هک سرورهای سیدی پراجکت رد و فرد پشت پردهی حملهی باجافزاری است.

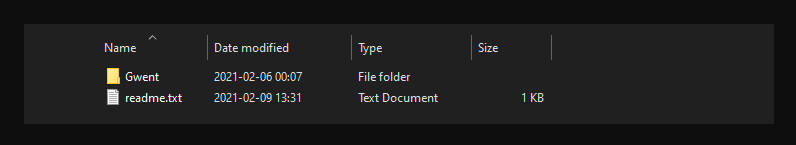

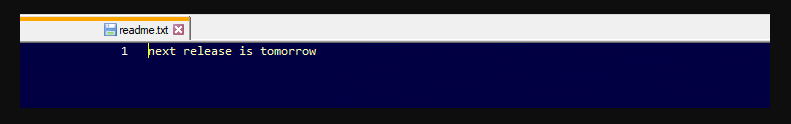

همانطور که بالاتر هم اشاره شد، لینک پست CDProject Leak #1 در فروم مذکور غیرفعال شده است. بااینحال، بهنظر میرسد که نسخههای دیگری از آن هنوز در سایتهای دیگر مانند 4chan پیدا میشود. نکتهی دیگر این است که پس از دانلود فایل حاوی کدهای منبع بازی GWENT، یک فایل readme درکنار فایل اصلی وجود دارد که در آن نوشته شده «[افشای] بعدی فردا منتشر میشود.» باتوجهبه تاریخ روبهروی فایل اصلی GWENT که در تصویر زیر مشاهده میشود، بهنظر میرسد که نوعی انتقال داده به یک حافظهی دیگر در تاریخ ۶ فوریه ۲۰۲۱ در ساعت ۰۰:۰۰۷ بامداد اتفاق افتاده است.

فایل readme درکنار فایل اصلی کدهای منبع بازی GWENT

هکر در فایل readme نوشته: «[افشای] بعدی فردا منتشر میشود»

نویسندهی پست مذکور قبلا در این فروم که کاملا به مسائل مربوطبه هک کردن اختصاص یافته، دربارهی موضوعاتی مانند Cobalt Strike که کدهای منبع نوعی باجافزار اپن-سورس است، مطلب منتشر کرده بود. این فرد (یا افراد) همچنین آموزشهای و لینکهایی را درخصوص خالی کردن حسابهای بانکی، نحوهی سوءاستفاده از باگها و خلاهای نرمافزاری و رمزنگاری دادهها در این فروم به اشتراک گذاشته است. میتوان گفت که دانش، ابزار و مهارتهای مربوطبه تمام موارد بالا تقریبا همانهایی هستند که برای ترتیب دادن یک حملهی باجافزاری لازم است.

لوکا ملا، کارشناس باجافزار میگوید: «بهنظر میرسد که این حمله توسط گروهی هکر متخصص در باجافزارها به نام HelloKitty ترتیب داده شده باشد. باتوجهبه برخی فاکتورها فکر میکنم که آنها یک گروه تازهکار هستند که پس از حمله و دسترسی به اطلاعات چنین قربانی مهمی (سیدی پراجکت رد)، احتمالا قویتر خواهند شد. ممکن است پس از موفقیت اخیر آنها، افراد جوان دیگری بخواهند به آنها بپیوندند. سیدی پراجکت شرکت مشهوری است و در جوامع گیمرها و همچنین جوامع آنلاین زیرزمینی دربارهی آنها زیاد بحث میشود.»

او همچنین میگوید متوجه شده که افشای مذکور در دیگر فرومها در حال پخش شدن است. «متوجه شدهام که افراد دیگری این اطلاعات دزدی را دانلود میکنند و برخی از آنها سعی میکنند یا آن را بفروشند یا جای دیگر دوباره آن را پخش کنند.»

از طرفی فرد دیگری در فروم مذکور بهتازگی ادعا کرده که امروز ۱۱ فوریه (۲۳ بهمن) قرار است کد منبع ویچر 3، Thronebreaker، Witcher 3 RTX و سایبرپانک 2077 درمیان فایلهای دیگری فاش شوند. این فرد حتی ادعا میکند که قرار است در یک فروم خصوص، یک حراجی در ساعت ۱ بعد از ظهر به وقت موسکو برگزار شود و دادههای بازیهای سیدی پراجکت رد به بالاترین پیشنهاد فروخته شوند. همچنین شرکتکنندگان برای ورود به این حراجی باید ۰.۱ بیتکوین، حدود ۴۶۰۰ دلار (در زمان نوشتن این خبر) پرداخت کنند. بااینحال، این موضوع هنوز تایید نشده است.

علاوهبر این، وبسایت Cybernews موفق شده از دادههای دزدیدهشدهای که قرار است به فروش گذاشته شوند، اطلاعاتی بهدست آورد. متاسفانه بهنظر میرسد که اخبار برای سیدی پراجکت رد خیلی خوب نباشد، چراکه اگر قرار باشد تمام دادههای دزدیدهشدهی آنها به فروش برسند، درمیان آنها دادههای مربوطبه موتور بازیسازی اختصاصی آنها یعنی Red Engine نیز وجود دارد.

نظر شما کاربران زومجی در این خصوص چیست؟ نظرات خود را درصورت تمایل با ما و دیگر کاربران به اشتراک بگذارید.